Secondo l’ultimo post comparso nel data leak site del gruppo ransomware, Monti è stato acquistato. Scopriamo maggiori dettagli all’interno dell’articolo

Il ransomware Monti: Storia e caratteristiche

Del ransomware Monti abbiamo già parlato: è noto per le sue versioni sia sui sistemi Windows che Linux ed ha attirato l’attenzione a partire da giugno 2022.

Usa come modello di business il Ransomware-as-a-Service (Raas), approccio che permette ai creatori di affittare il loro software ai criminali informatici affiliati ed eseguire gli attacchi in cambio di una percentuale. Basandosi sulle tecniche comportamentali (la lingua utilizzata nelle comunicazioni interne e la scelta delle vittime, che spesso escludono proprio i paesi dell’ex Unione Sovietica) si deduce che il ransomware operi dalla Russia, anche se non si hanno conferme in merito.

Per approfondire > Il Ransomware Monti pubblica i dati dell’ASL 1 Abruzzo

Monti e Conti: due ransomware con varie somiglianze

Monti è noto per le sue somiglianze con il ransomware Conti, sia per quanto riguarda il nome che le tattiche utilizzate. Il gruppo Monti ha integrato molti strumenti di Conti e ha sfruttato il codice sorgente trapelato di quest’ultimo. Fin dalla sua scoperta, Monti ha attaccato diverse aziende, esponendo i dati rubati sul proprio Data Leak Site (DLS). Conti ha cessato le operazioni nel maggio 2022, e l’emulazione delle sue tecniche e procedure da parte di Monti sembra rappresentare un tentativo di colmare il vuoto lasciato da Conti.

Per saperne di più > Il ransomware Monti colpisce di nuovo in Italia: vediamolo da vicino

Il ransomware Monti cambia di proprietà

Il cambio di proprietà e il fatto di concentrarsi sui paesi occidentali testimoniano un nuovo approccio da parte del ransomware. Secondo le ultime dichiarazioni rilasciate in merito, i nuovi proprietari che hanno acquistato Monti si pongono l’obiettivo di rinnovare la sua infrastruttura per permettere ulteriori sviluppi del ransomware.

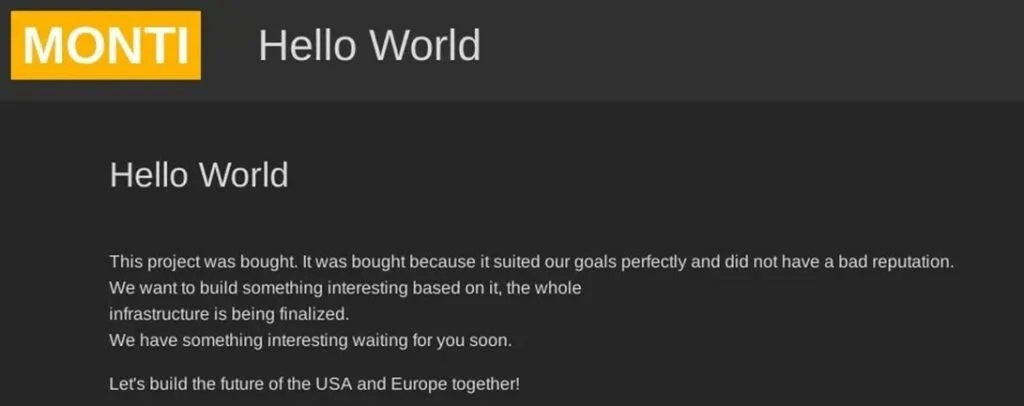

Post pubblicato sul Data Leak Site

Nel post che è stato pubblicato sul DLS, il gruppo scrive:

“Ciao Mondo. Questo progetto è stato acquistato. È stato acquistato perché era perfettamente in linea con i nostri obiettivi e non aveva una cattiva reputazione. Vogliamo costruire qualcosa di interessante, l’intera infrastruttura è in fase in completamento. Arriverà presto qualcosa di interessante per voi.”

La conclusione del post è alquanto strana, visto che, a seguito dell’annuncio di sviluppi imminenti, sollecita ad intraprendere uno sforzo comune, affermando:

“Costruiamo insieme il futuro degli USA e dell’Europa”.

La preoccupazione è che il contenuto del post possa portare a gravi conseguenze geopolitiche, visto che probabilmente si tratta di un gruppo russo.

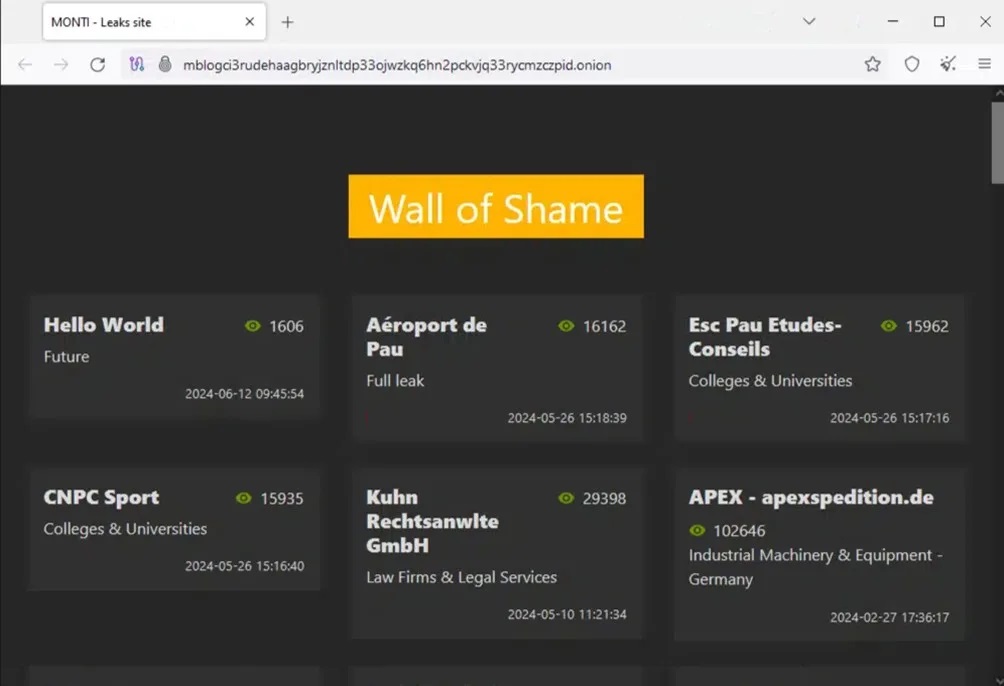

In seguito dell’annuncio, il gruppo Monti ha sferrato diversi attacchi informatici rivolti al sud della Francia. Nello specifico questi sono avvenuti nella notte del 12 maggio 2024 e hanno riguardato tre organizzazioni importanti: l’aeroporto Pau-Pyrénées, la scuola di commercio di Pau e il campus digitale della città. Gli attacchi hanno interrotto le operazioni e hanno anche sollevato diverse preoccupazioni in merito alle vulnerabilità della sicurezza informatica.

Proteggersi dai ransomware: Step Basilari

Premettendo che la sicurezza informatica al 100% non esiste e che gli strumenti, le soluzioni e la postura difensiva variano da azienda ad azienda, da rete a rete, i punti sottostanti sono il minimo indispensabile per raggiungere un livello accettabile di sicurezza informatica.

- Predisponi un piano di backup:

è fondamentale dotarsi di soluzioni di backup e di organizzarsi per eseguire backup di tutti i dati a cadenza regolare. I backup stessi andranno testati regolarmente, per verificare che i dati siano integri. Disporre di backup integri e il più recenti possibile consente di minimizzare la perdita dei dati e accelerare i processi di rispristino. È fondamentale isolare dalla rete i backup critici per evitare che, in caso di attacco ransomware, finiscano criptati anche i backup. A tale scopo, ti consigliamo di valutare la nostra soluzione Strongbox Cloud PRO, appositamente pensata per le PMI. - Mantieni sempre aggiornato il sistema operativo, i software e gli applicativi in uso:

le vulnerabilità sono le porte di accesso che consentono agli attaccanti di accedere alle reti. Verifica che questi software siano sempre aggiornati all’ultima versione disponibile ed installa le patch consigliate dal vendor. La suite di soluzioni di sicurezza aziendali Seqrite ha funzionalità specifiche a tale scopo: dalla gestione centralizzata delle patch alla scansione delle vulnerabilità. - Scegli una solida soluzione antivirus e mantienila sempre aggiornata:

sempre più soluzioni antivirus si sono dotate di strumenti specifici per il contrasto agli attacchi ransomware. Scopri di più sulla funzionalità antiransomware di Quick Heal / Seqrite, tecnologia brevettata negli Stati Uniti. - Adotta l’approccio zero trust:

applica il principio del “privilegio minimo” per tutti gli utenti: imposta cioè, utente per utente, solo i permessi che gli sono effettivamente necessari per svolgere le proprie mansioni. Fai sì che ogni utente possa accedere soltanto alle informazioni che gli sono indispensabili.

Per approfondire > Approccio di cybersecurity Zero Trust: perchè, come e quanto è importante per le aziende con forza lavoro remota - Evita di scaricare file o cliccare su link contenuti nelle email:

spesso l’accesso alle reti da parte degli attaccanti non avviene tramite sofisticate tecniche di attacco, ma anzi l’attaccante fa breccia nel punto più debole della catena della cyber sicurezza: l’utente. È fondamentale non cliccare su link né scaricare allegati contenuti in email inaspettate, sospette, improvvise. Infine, non abilitare mai le macro contenute nei documenti circolanti via email, a meno che non ci sia l’assoluta certezza della legittimità della comunicazione.

Per approfondire > Attacchi basati sulle macro di Office: come funzionano? Breve vademecum - Forma i dipendenti, i collaboratori e chiunque acceda alla rete:

come detto, l’anello debole della catena di cyber sicurezza e sicurezza dei dati è l’utente. Forma dipendenti e collaboratori, rendili partecipi dei protocolli di sicurezza e consapevoli e sensibili rispetto ai rischi, almeno quelli più diffusi. Stabilisci un protocollo di reazione in caso di incidente informatico, così che tutti sappiano cosa fare in caso dovesse verificarsi un attacco ransomware.

Per approfondire > Data Breach Investigations Report 2024: come minimizzare il rischio dovuto al fattore umano - Non esporre mai direttamente in internet le connessioni Remote Desktop Protocol. Se proprio hai necessità di usare l’RDP, fallo sempre tramite una VPN.

- Implementa un modello di sicurezza stratificato (multi livello):

nella scelta di un approccio stratificato alla sicurezza, consigliamo di valutare attentamente:

> sicurezza delle reti e dei server;

> gestione degli endpoint;

> gestione dei dispositivi mobile.

Per approfondire > Implementa un modello di sicurezza stratificato con Seqrite! - Implementa sistemi di protezione preventiva:

come l’Intrusion Prevention Sistem (IPS) e il Web Application Firewall. Saranno utili protezioni perimetrali, se posti a difesa dei servizi esposti su Internet. - Adotta un SOC – Security Operation Center:

un SOC è un vero e proprio centro operativo dedicato alla sicurezza informatica il cui scopo, nel complesso, è monitorare costantemente la rete aziendale in cerca di attività anomale o sospette.

Per approfondire > SOC – Security Operation Center: che cosa, perché, come