Nuova operazione ransomware: Buthi cripta sia Linux che Windows usando encryptor di altri ransomware il cui codice è trapelato online

Il debutto di Buthi, che “ruba” agli altri ransomware

Buthi è una operazione ransomware piuttosto recente con capacità di attacco sia verso i sistemi Windows che verso i sistemi Linux. Dietro a Buthi c’è il gruppo di attaccanti noto come Blacktail. Gruppo che non ha sviluppato una propria variante ransomware, ma ha creato uno tool personalizzato per l’esfiltrazione dei dati. Infatti Buthi va considerato a tutti gli effetti una operazione ransomware che si avvale del metodo della doppia estorsione (un riscatto per riportare i file in chiaro, un riscatto per non veder divulgati i dati rubati).

Buthi è stato individuato, impiegato in un attacco reale, già nel Febbraio del 2023: fu identificato inizialmente come ransomware mirato contro sistemi Linux scritto in GO. Non certo un ransomware “top di gamma” se non fosse che la recente scoperta dei ricercatori Symantec: Buthi ha rubato gli encyrptor, trapelati online, di LockBit e Babuk per poter attaccare sia sistemi Linux che Windows.

Anche i gruppi ransomware “riciclano”: LockBit per Windows

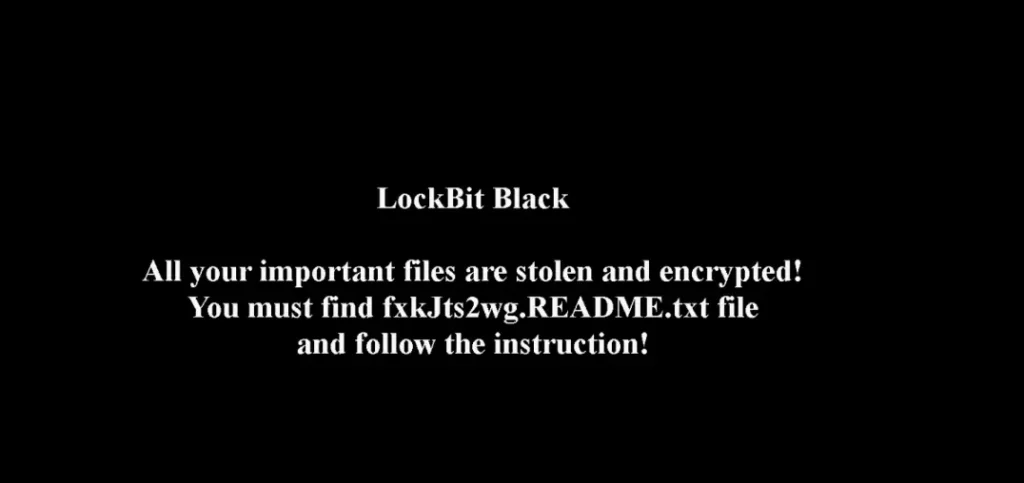

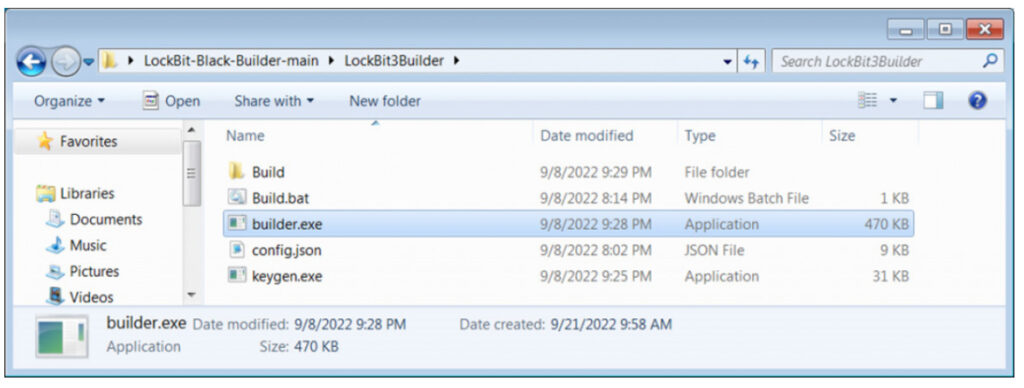

Come detto Buthi, nella versione iniziale, utilizzava un encryptor scritto in GO mirato per Linux. Il debutto sui sistemi Windows è avvenuto con l’uso di un encryptor che altro non è che una versione modificata basata sul builder Windows di LockBit 3.0, chiamata LockBit Black, e che è trapelata su Twitter nel Settembre 2022.

L’estensione di criptazione è .BUTHI. Oltre alla nota di riscatto, Buthi ransomware modifica anche lo sfondo desktop usando un file BMP che rende chiara l’operazione di “rebranding” di Lockbit.

Nei più recenti attacchi la funzionalità di sostituzione dello sfondo desktop è stata disabilitata dagli attaccanti.

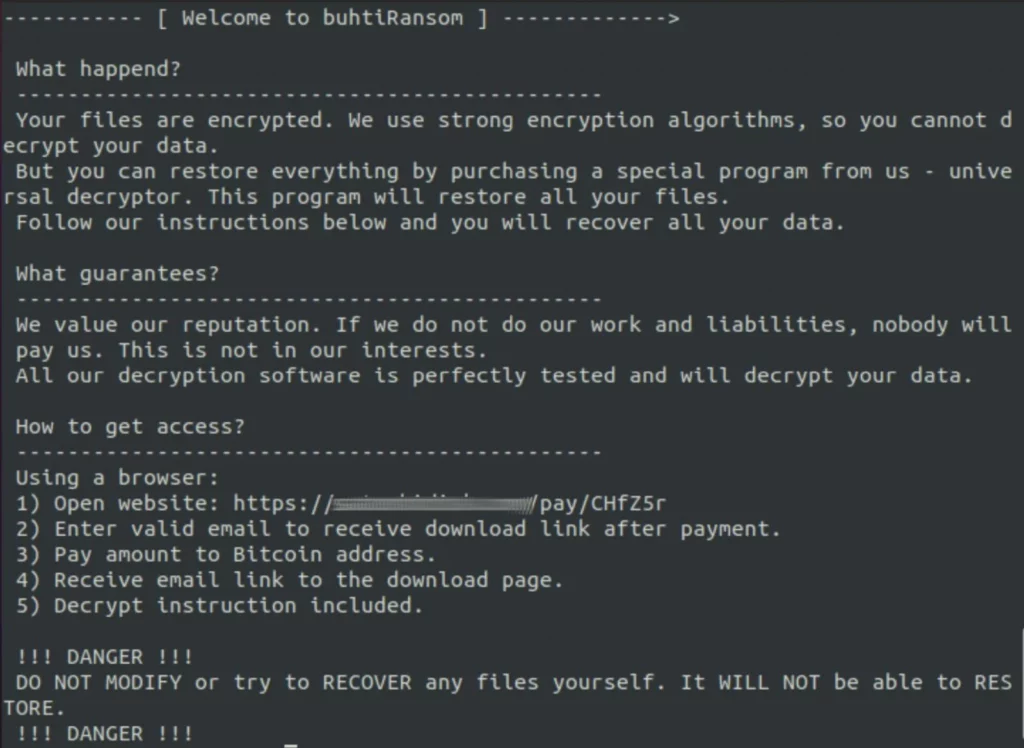

Babuk per Linux

BlackTail utilizza invece un payload il cui codice si basa su quello di Babuk. Anche in questo caso, si parla di codice trapelato online, in questo caso su un forum di hacking in lingua russa nel Settembre del 2021. La nota di riscatto rilasciata su Linux è identica a quella rilasciata su Windows, fatta eccezione per l’indirizzo di pagamento in criptovalute, che invece è differente.

Ora, Buthi non è affatto l’unica operazione ranmsomware che ha deciso di utilizzare il codice di Babuk per attaccare sistemi Linux. La scelta è dovuta essenzialmente al fatto che Babuk ha una comprovata e riconosciuta capacità di compromettere sistemi Linux e VMware ESXi.

Buthi e il feeling con le vulnerabilità più recenti

Un altro dettaglio riguardo Buthi, che lo rende una operazione temibile, è che ha dimostrato grande capacità di saper sfruttare le più recenti vulnerabilità divulgate. Symantec ha riferito di attacchi recenti di Buthi che hanno sfruttato vulnerabilità come PaperCut NG. L’exploit della CVE-2023-27350 ha consentito agli attaccanti di installare Cobal Strike, Meterpreter, AnyDesk e ConnectWise sui computer target, usandoli per rubare le credenziale e muoversi lateralmente nella rete aziendale.

A Febbraio Buthi ha sfruttato in attacchi reali la CVE-2022-47986, una vulnerabilità critica di esecuzione codice da remoto di IBM Aspera Faspex.

Il tool per esfiltrare i dati di Buthi Ransomware

Per esfiltrare i dati Buthi usa uno stealer personalizzato scritto in GO che può ricevere comandi da linea di comando per ricevere specifiche sulle cartelle bersaglio nel filesystem. Il tool esfiltra un numero limitato di tipologie di file, tra i quali

pdf, php, png, ppt, psd, rar, raw, rtf, sql, svg, swf, tar, txt, wav, wma, wmv, xls, xml, yml, zip, aiff, aspx, docx, epub, json, mpeg, pptx, xlsx e yaml.

I file raccolti sono copiati in un archivio ZIP e, successivamente, esfiltrati verso i server controllati da Blacktail.

Proteggersi dai ransomware: step basilari

Premettendo che la sicurezza informatica al 100% non esiste e che gli strumenti, le soluzioni e la postura difensiva variano da azienda ad azienda, da rete a rete, i punti sottostanti sono il minimo indispensabile per raggiungere un livello accettabile di sicurezza informatica.

- Predisponi un piano di backup:

è fondamentale dotarsi di soluzioni di backup e di organizzarsi per eseguire backup di tutti i dati a cadenza regolare. I backup stessi andranno testati regolarmente, per verificare che i dati siano integri. Disporre di backup integri e il più recenti possibile consente di minimizzare la perdita dei dati e accelerare i processi di rispristino. E’ fondamentale isolare dalla rete i backup critici per evitare che, in caso di attacco ransomware, finiscano criptati anche i backup. A tale scopo, ti consigliamo di valutare la nostra soluzione Strongbox Cloud PRO, appositamente pensata per le PMI. - Mantieni sempre aggiornato il sistema operativo, i software e gli applicativi in uso:

le vulnerabilità sono le porte di accesso che consentono agli attaccanti di accedere alle reti. Verifica che questi software siano sempre aggiornati all’ultima versione disponibile ed installa le patch consigliate dal vendor. La suite di soluzioni di sicurezza aziendali Seqrite ha funzionalità specifiche a tale scopo: dalla gestione centralizzata delle patch alla scansione delle vulnerabilità. - Scegli una solida soluzione antivirus e mantienila sempre aggiornata:

sempre più soluzioni antivirus si sono dotate di strumenti specifici per il contrasto agli attacchi ransomware. Scopri di più sulla funzionalità antiransomware di Quick Heal / Seqrite, tecnologia brevettata negli Stati Uniti. - Adotta l’approccio zero trust:

applica il principio del “privilegio minimo” per tutti gli utenti: imposta cioè, utente per utente, solo le permissioni che gli sono effettivamente necessarie per svolgere le proprie mansioni. Fai si che ogni utente possa accedere soltanto alle informazioni che gli sono indispensabili.

Per approfondire > Approccio di cybersecurity Zero Trust: perchè, come e quanto è importante per le aziende con forza lavoro remota - Evita di scaricare file o cliccare su link contenuti nelle email:

spesso l’accesso alle reti da parte degli attaccanti non avviene tramite sofisticate tecniche di attacco, ma anzi l’attaccante fa breccia nel punto più debole della catena della cyber sicurezza: l’utente. E’ fondamentale non fare click su link né scaricare allegati contenuti in email inaspettate, sospette, improvvise. Infine non abilitare mai le macro contenute nei documenti circolanti via email, a meno che non ci sia l’assoluta certezza della legittimità della comunicazione.

Per Approfondire > Attacchi basati sulle macro di Office: come funzionano? Breve vademecum - Forma i dipendenti, i collaboratori e chiunque acceda alla rete:

come detto, l’anello debole della catena di cyber sicurezza e sicurezza dei dati è l’utente. Forma dipendenti e collaboratori, rendili partecipi dei protocolli di sicurezza e consapevoli e sensibili rispetto ai rischi, almeno quelli più diffusi. Stabilisci un protocollo di reazione in caso di incidente informatico, così che tutti sappiano cosa fare in caso dovesse verificarsi un attacco ransomware. - Non esporre mai direttamente in internet le connessioni Remote Desktop Protocol. Se proprio hai necessità di usare l’RDP, fallo sempre tramite una VPN.

- Implementa un modello di sicurezza stratificato (multi livello)

nella scelta di un approccio stratificato alla sicurezza, consigliamo di valutare attentamente:

> sicurezza delle reti e dei server;

> gestione degli endpoint;

> gestione dei dispositivi mobile.

Per approfondire > Implementa un modello di sicurezza stratificato con Seqrite! - Implementa sistemi di protezione preventiva:

come l’Intrusion Prevention Sistem (IPS) e il Web Application Firewall. Saranno utili protezioni perimetrali, se posti a difesa dei servizi esposti su Internet. - Adotta un SOC – Security Operation Center:

un SOC è un vero e proprio centro operativo dedicato alla sicurezza informatica il cui scopo, nel complesso, è monitorare costantemente la rete aziendale in cerca di attività anomale o sospette.

Per approfondire > SOC – Security Operation Center: che cosa, perché, come

Hai bisogno di recuperare i tuoi dati criptati?