Il ransomware Monti colpisce in Italia e abbatte i sistemi dell’ASL 1 Aquila. Pubblicato un primo sample dei dati rubati, mentre il CUP va in tilt.

Il ransomware Monti colpisce l’ASL 1 Abruzzo

Nella giornata del 3 Maggio 2023 il Centro Unico di Prenotazione dell’ASL 1 Aquila va in tilt. Impossibile prenotare visite e prestazioni sanitarie di ogni genere, impossibile pagare. L’ASL 1 Aquila si trova costretta a mandare a casa i cittadini.

I tecnici iniziano le operazioni di ripristino dei servizi, ma, come da tradizione, negano gravi conseguenze

“Si spera di poter risolvere il problema al più presto ma possiamo rassicurare che nessun dato sanitario o sensibile è stato trafugato o perduto. L’archivio informatico è integro”.

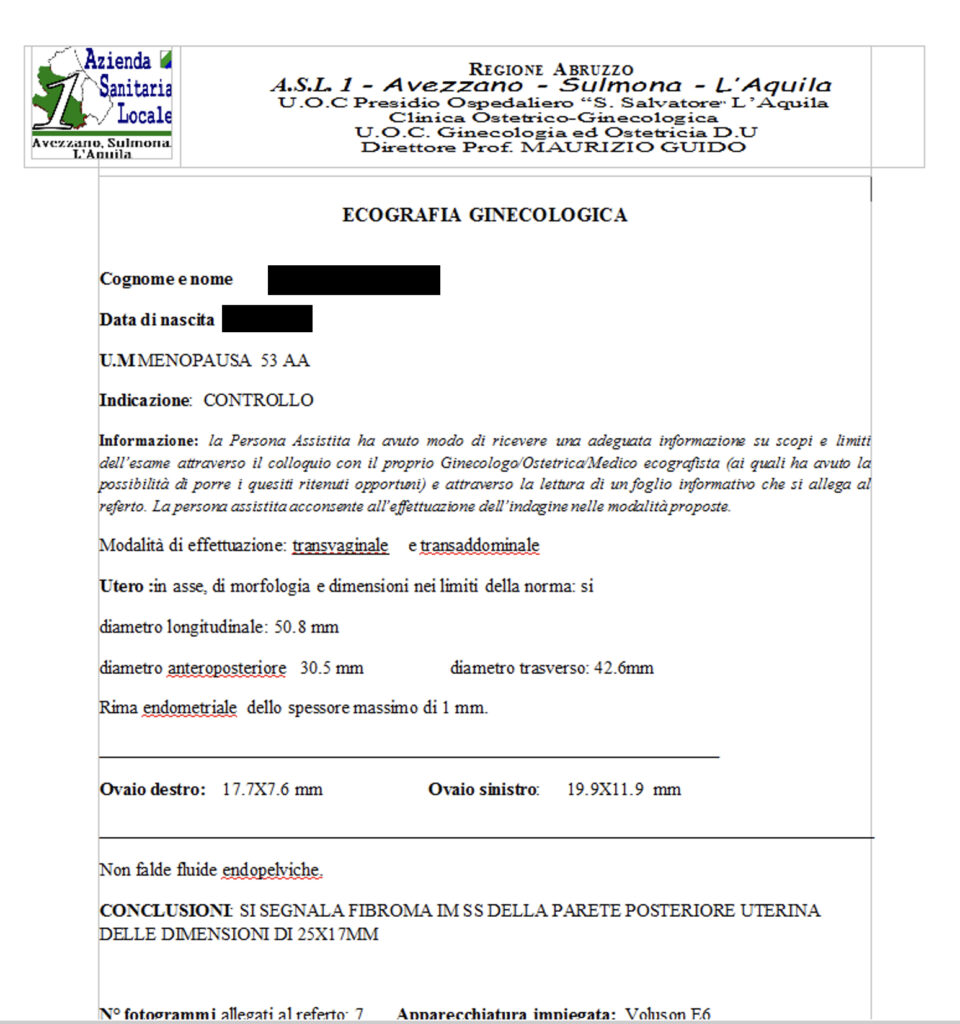

Peccato che, poche ore dopo la dichiarazione, il gruppo ransomware Monti rivendica l’attacco e pubblica il referto ecografico di una paziente a riprova che il data breach e il furto dati sono realmente avvenuti.

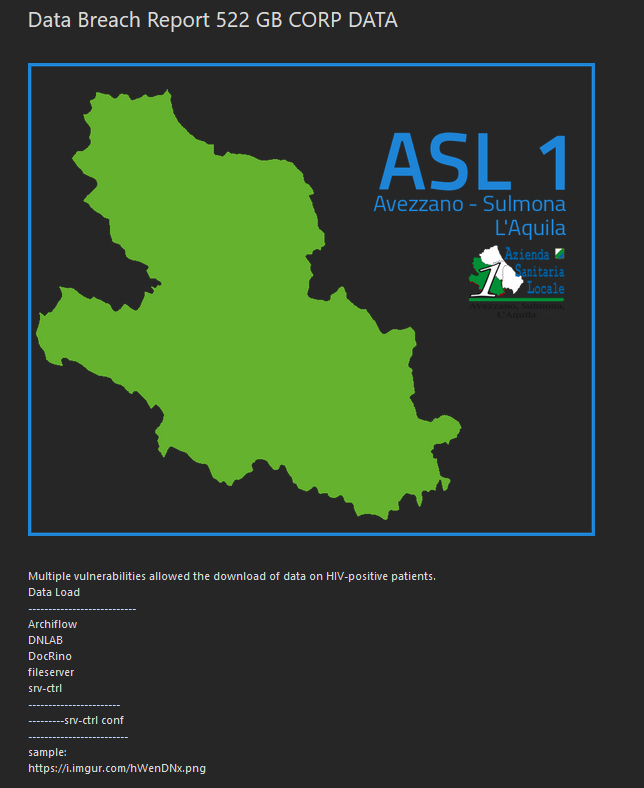

Come si legge, il gruppo Monti rivendica che

“Molteplici vulnerabilità hanno consentito il download di dati sui pazienti sieropositivi”

Dalla rivendicazione gli attaccanti lasciano intendere di avere a disposizione dati provenienti dal software di archiviazione Archiflow e dal laboratorio di analisi del DNA.

Il concetto di integrità dei dati

Insomma, il gruppo Monti è riuscito o meno a mettere le mani sui dati? Dati personali sanitari che, ricordiamo, nel GDPR godono di tutela rafforzata in quanto classificati tra i dati ritenuti sensibili.

La dichiarazione dell’ASL 1 Aquila infatti, in apparenza, contrasta apertamente con la rivendicazione del gruppo ransomware e con (l’unico, va detto) sample di dati rubati che gli attaccanti ad ora hanno messo a disposizione sul proprio leak site.

Qui occorre fare chiarezza, soprattutto per i non adetti ai lavori perchè la dichiarazione dell’ASL 1 può fare pensare che i dati personali e sanitari siano rimasti al sicuro. Ecco, il concetto di integrità del dato è un concetto tecnico specifico, che forse è il caso di dettagliare.

Un dato è integro quando non ha subito manipolazioni, modifiche accidentali o volontarie non autorizzate. Un dato integro è accurato, completo e privo di errori. La garanzia dell’integrità dei dati è fondamentale per la sicurezza delle informazioni e per la corretta gestione dei processi aziendali e dei servizi digitali, poiché solo i dati integri possono essere utilizzati con fiducia e precisione per prendere decisioni importanti e condurre attività aziendali critiche.

Qui sta il punto: dichiarare che l’archivio informatico è integro vuol dire che i dati non sono stati manipolati / cancellati (probabilmente grazie al backup). Nulla toglie però che la loro riservatezza sia stata violata. Insomma dire che i dati sono integri non esclude che siano stati rubati dai sistemi (violandone la riservatezza) e siano in mani che non potrebbero legittimamente accedervi.

Ransomware Monti: cosa sappiamo?

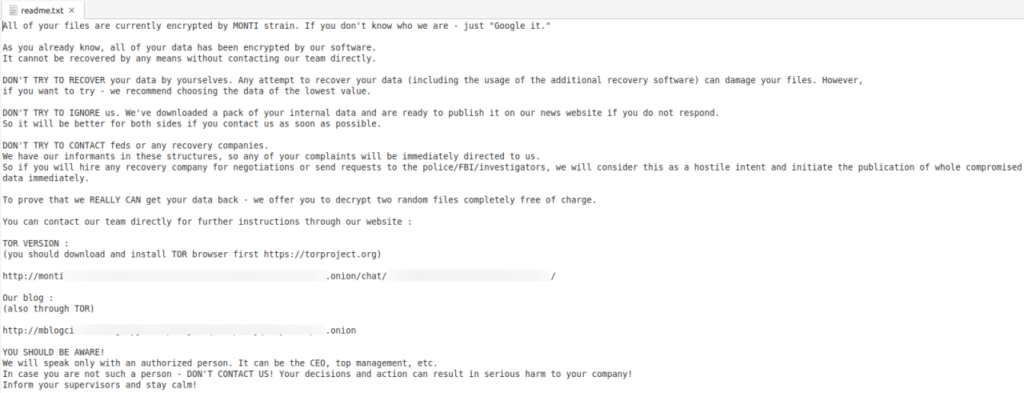

Monti è una famiglia ransomware piuttosto recente che, tra le altre cose, può criptare i file sui sistemi Linux. La nota di riscatto che il ransomware lascia sui sistemi criptati si chiama “README.txt” e ricorda molto quella del ransomware Conti. Ha iniziato le proprie operazioni a metà del 2022 e il suo codice si basa in gran parte sul codice di Conti, nella versione trapelata online a Marzo 2022.

Contrariamente alla maggior parte dei gruppi ransomware, Monti utilizza due diversi siti su Tor: uno ha la funzione di leak site, dove pubblicare i dati rubati, mentre l’altro serve solo per le negoziazioni con le vittime. Comunemente alla maggior parte dei ransomware, invece, è strutturato secondo il modello del RaaS – Ransomware as a service.

Proteggersi dai ransomware: step basilari

Premettendo che la sicurezza informatica al 100% non esiste e che gli strumenti, le soluzioni e la postura difensiva variano da azienda ad azienda, da rete a rete, i punti sottostanti sono il minimo indispensabile per raggiungere un livello accettabile di sicurezza informatica.

- Predisponi un piano di backup:

è fondamentale dotarsi di soluzioni di backup e di organizzarsi per eseguire backup di tutti i dati a cadenza regolare. I backup stessi andranno testati regolarmente, per verificare che i dati siano integri. Disporre di backup integri e il più recenti possibile consente di minimizzare la perdita dei dati e accelerare i processi di rispristino. E’ fondamentale isolare dalla rete i backup critici per evitare che, in caso di attacco ransomware, finiscano criptati anche i backup. A tale scopo, ti consigliamo di valutare la nostra soluzione Strongbox Cloud PRO, appositamente pensata per le PMI. - Mantieni sempre aggiornato il sistema operativo, i software e gli applicativi in uso:

le vulnerabilità sono le porte di accesso che consentono agli attaccanti di accedere alle reti. Verifica che questi software siano sempre aggiornati all’ultima versione disponibile ed installa le patch consigliate dal vendor. La suite di soluzioni di sicurezza aziendali Seqrite ha funzionalità specifiche a tale scopo: dalla gestione centralizzata delle patch alla scansione delle vulnerabilità. - Scegli una solida soluzione antivirus e mantienila sempre aggiornata:

sempre più soluzioni antivirus si sono dotate di strumenti specifici per il contrasto agli attacchi ransomware. Scopri di più sulla funzionalità antiransomware di Quick Heal / Seqrite, tecnologia brevettata negli Stati Uniti. - Adotta l’approccio zero trust:

applica il principio del “privilegio minimo” per tutti gli utenti: imposta cioè, utente per utente, solo le permissioni che gli sono effettivamente necessarie per svolgere le proprie mansioni. Fai si che ogni utente possa accedere soltanto alle informazioni che gli sono indispensabili.Per approfondire > Approccio di cybersecurity Zero Trust: perchè, come e quanto è importante per le aziende con forza lavoro remota - Evita di scaricare file o cliccare su link contenuti nelle email:

spesso l’accesso alle reti da parte degli attaccanti non avviene tramite sofisticate tecniche di attacco, ma anzi l’attaccante fa breccia nel punto più debole della catena della cyber sicurezza: l’utente. E’ fondamentale non fare click su link né scaricare allegati contenuti in email inaspettate, sospette, improvvise. Infine non abilitare mai le macro contenute nei documenti circolanti via email, a meno che non ci sia l’assoluta certezza della legittimità della comunicazione.Per Approfondire > Attacchi basati sulle macro di Office: come funzionano? Breve vademecum - Forma i dipendenti, i collaboratori e chiunque acceda alla rete:

come detto, l’anello debole della catena di cyber sicurezza e sicurezza dei dati è l’utente. Forma dipendenti e collaboratori, rendili partecipi dei protocolli di sicurezza e consapevoli e sensibili rispetto ai rischi, almeno quelli più diffusi. Stabilisci un protocollo di reazione in caso di incidente informatico, così che tutti sappiano cosa fare in caso dovesse verificarsi un attacco ransomware. - Non esporre mai direttamente in internet le connessioni Remote Desktop Protocol. Se proprio hai necessità di usare l’RDP, fallo sempre tramite una VPN.

- Implementa un modello di sicurezza stratificato (multi livello)

nella scelta di un approccio stratificato alla sicurezza, consigliamo di valutare attentamente:

> sicurezza delle reti e dei server;

> gestione degli endpoint;

> gestione dei dispositivi mobile.Per approfondire > Implementa un modello di sicurezza stratificato con Seqrite! - Implementa sistemi di protezione preventiva:

come l’Intrusion Prevention Sistem (IPS) e il Web Application Firewall. Saranno utili protezioni perimetrali, se posti a difesa dei servizi esposti su Internet. - Adotta un SOC – Security Operation Center. Un SOC è un vero e proprio centro operativo dedicato alla sicurezza informatica il cui scopo, nel complesso, è monitorare costantemente la rete aziendale in cerca di attività anomale o sospette. Per approfondire > SOC – Security Operation Center: che cosa, perché, come

Hai bisogno di supporto per recuperare i tuoi dati criptati?