Il ransomware Lockbit miete nuove vittime in Italia: colpita l’azienda Blowtherm. Pubblicazione dei dati il 17 Luglio

Il ransomware Lockbit di nuovo in Italia

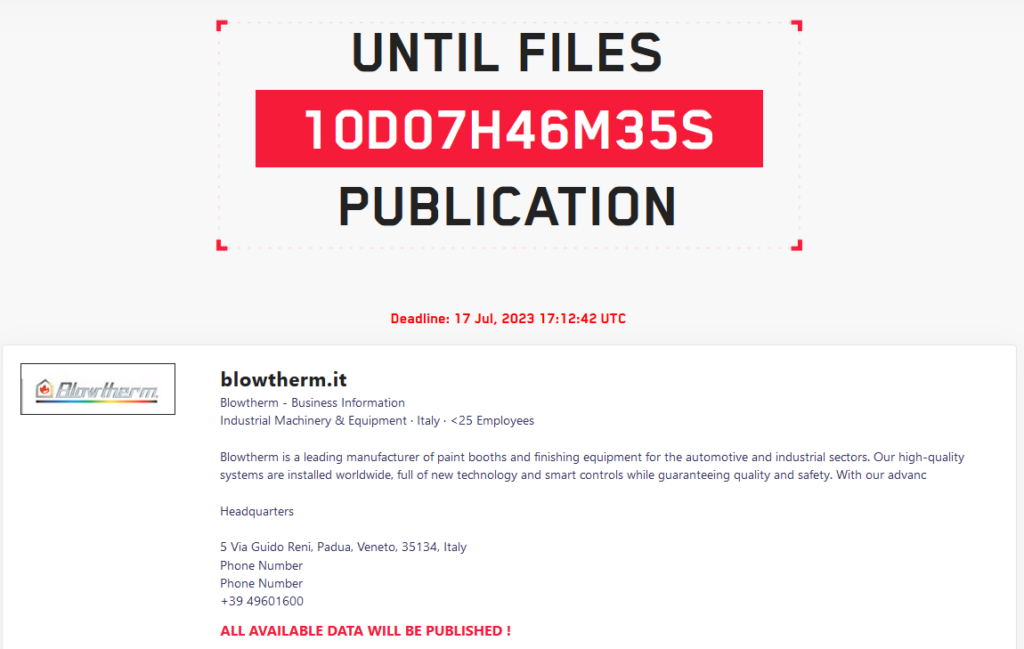

Qualche giorno fa, sul leak site di Lockbit, è comparsa la rivendicazione di un nuovo attacco contro un’azienda italiana. Gli attaccanti rivendicano di aver esfiltrato e criptato i dati della Blowtherm, un’azienda nel padovano specializzata in cabine di verniciatura, Air tech e Riscaldamento.

Per quanto ricostruibile dalla stampa locale, l’attacco è iniziato nel fine settimana tra il 17 e il 18 Giugno ed è stato scoperto casualmente dai dipendenti che, solitamente, il sabato non lavorano. I dipendenti si sono cioè resi conto che il sistema IT non era più in funzione e, di conseguenza, le postazioni PC e le linee dei macchinari erano inutilizzabili.

“I tecnici stanno lavorando per capire l’entità dei danni e ripristinare la situazione nel minor tempo possibile: abbiamo dovuto lasciare a casa alcuni dipendenti che non avrebbero potuto lavorare alle loro postazioni. Da noi è tutto in rete e lavoriamo con sistemi di progettazioni collegati tra loro e di un certo livello, quindi proseguire è complicato”

ha dichiarato il proprietario dell’azienda, Francesco Peghin.

Che cosa sappiamo per adesso

Ribadendo che non c’è un comunicato ufficiale dell’azienda sull’accaduto, al momento le uniche informazioni disponibili sono quelle pubblicate dagli attaccanti. Nel post di rivendicazione, gli attaccanti fissano la pubblicazione dei dati rubati per il 17 Luglio e chiedono 140.000 dollari per distruggere i dati aziendali in loro possesso, 140.000 per poter scaricare i dati e 1000 dollari al giorno per estendere il countdown.

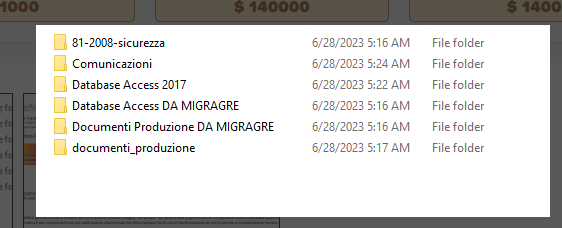

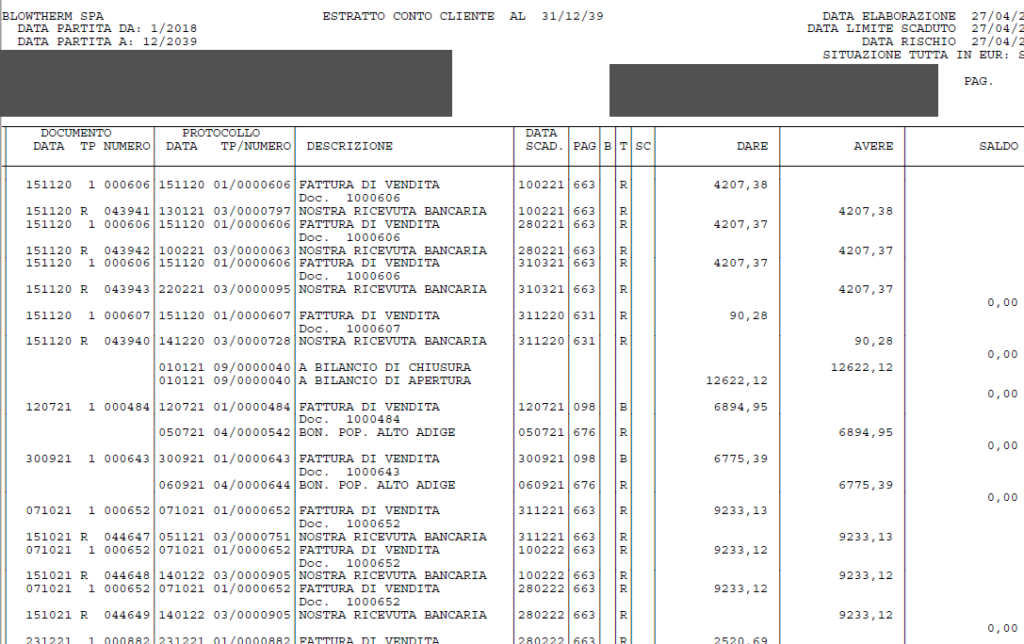

Al post sono allegati alcuni sample di dati rubati: screenshot, PDF e immagini per testimoniare l’effettiva riuscita dell’attacco.

Tra i dati resi disponibili ci sono anche molti documenti di identità, sia patenti che carte di identità e moltissima documentazione aziendale esfiltrata dall’infrastruttura IT.

Per approfondire > Ransomware: Lockbit la catena di attacco e le attività anti-forensi

I danni

In un’intervista sui quotidiani locali, il proprietario della Blowtherm ha spiegato come, i primi giorni, l’evento sembrasse completamente catastrofico: i dati sembravano completamente persi.

«[…] abbiamo subito attivato la macchina dei controlli e siamo riusciti ad attenuare i danni. Nei primi giorni abbiamo pensato ad una catastrofe, visto che sembrava fosse sparito praticamente tutto. Poi i tecnici, un po’ alla volta, sono riusciti a recuperare, ma per una settimana siamo stati praticamente fermi e solo da lunedì abbiamo ripreso gradualmente i regimi di lavoro. Parliamo di danni di decine e decine di migliaia di euro, ma paradossalmente poteva andare molto peggio».

I malfunzionamenti del sistema IT si sono protratti per circa una settimana. In questo periodo l’azienda ha dovuto sospendere la produzione di alcune aree produttivie e lasciare a casa i dipendenti, mentre altre aree hanno portato avanti la produzione tornando a “carta, penna e lavoro manuale”.

L’azienda ha comunque deciso di non pagare il riscatto ed ha allertato le autorità.

Proteggersi dai ransomware: step basilari

Premettendo che la sicurezza informatica al 100% non esiste e che gli strumenti, le soluzioni e la postura difensiva variano da azienda ad azienda, da rete a rete, i punti sottostanti sono il minimo indispensabile per raggiungere un livello accettabile di sicurezza informatica.

- Predisponi un piano di backup:

è fondamentale dotarsi di soluzioni di backup e di organizzarsi per eseguire backup di tutti i dati a cadenza regolare. I backup stessi andranno testati regolarmente, per verificare che i dati siano integri. Disporre di backup integri e il più recenti possibile consente di minimizzare la perdita dei dati e accelerare i processi di rispristino. E’ fondamentale isolare dalla rete i backup critici per evitare che, in caso di attacco ransomware, finiscano criptati anche i backup. A tale scopo, ti consigliamo di valutare la nostra soluzione Strongbox Cloud PRO, appositamente pensata per le PMI. - Mantieni sempre aggiornato il sistema operativo, i software e gli applicativi in uso:

le vulnerabilità sono le porte di accesso che consentono agli attaccanti di accedere alle reti. Verifica che questi software siano sempre aggiornati all’ultima versione disponibile ed installa le patch consigliate dal vendor. La suite di soluzioni di sicurezza aziendali Seqrite ha funzionalità specifiche a tale scopo: dalla gestione centralizzata delle patch alla scansione delle vulnerabilità. - Scegli una solida soluzione antivirus e mantienila sempre aggiornata:

sempre più soluzioni antivirus si sono dotate di strumenti specifici per il contrasto agli attacchi ransomware. Scopri di più sulla funzionalità antiransomware di Quick Heal / Seqrite, tecnologia brevettata negli Stati Uniti. - Adotta l’approccio zero trust:

applica il principio del “privilegio minimo” per tutti gli utenti: imposta cioè, utente per utente, solo le permissioni che gli sono effettivamente necessarie per svolgere le proprie mansioni. Fai si che ogni utente possa accedere soltanto alle informazioni che gli sono indispensabili.

Per approfondire > Approccio di cybersecurity Zero Trust: perchè, come e quanto è importante per le aziende con forza lavoro remota - Evita di scaricare file o cliccare su link contenuti nelle email:

spesso l’accesso alle reti da parte degli attaccanti non avviene tramite sofisticate tecniche di attacco, ma anzi l’attaccante fa breccia nel punto più debole della catena della cyber sicurezza: l’utente. E’ fondamentale non fare click su link né scaricare allegati contenuti in email inaspettate, sospette, improvvise. Infine non abilitare mai le macro contenute nei documenti circolanti via email, a meno che non ci sia l’assoluta certezza della legittimità della comunicazione.

Per Approfondire > Attacchi basati sulle macro di Office: come funzionano? Breve vademecum - Forma i dipendenti, i collaboratori e chiunque acceda alla rete:

come detto, l’anello debole della catena di cyber sicurezza e sicurezza dei dati è l’utente. Forma dipendenti e collaboratori, rendili partecipi dei protocolli di sicurezza e consapevoli e sensibili rispetto ai rischi, almeno quelli più diffusi. Stabilisci un protocollo di reazione in caso di incidente informatico, così che tutti sappiano cosa fare in caso dovesse verificarsi un attacco ransomware. - Non esporre mai direttamente in internet le connessioni Remote Desktop Protocol. Se proprio hai necessità di usare l’RDP, fallo sempre tramite una VPN.

- Implementa un modello di sicurezza stratificato (multi livello)

nella scelta di un approccio stratificato alla sicurezza, consigliamo di valutare attentamente:

> sicurezza delle reti e dei server;

> gestione degli endpoint;

> gestione dei dispositivi mobile.

Per approfondire > Implementa un modello di sicurezza stratificato con Seqrite! - Implementa sistemi di protezione preventiva:

come l’Intrusion Prevention Sistem (IPS) e il Web Application Firewall. Saranno utili protezioni perimetrali, se posti a difesa dei servizi esposti su Internet. - Adotta un SOC – Security Operation Center:

un SOC è un vero e proprio centro operativo dedicato alla sicurezza informatica il cui scopo, nel complesso, è monitorare costantemente la rete aziendale in cerca di attività anomale o sospette.

Per approfondire > SOC – Security Operation Center: che cosa, perché, come

Hai bisogno di recuperare i tuoi dati criptati?