Il noto gruppo di criminali informatici Lockbit torna all’attacco in Italia. La vittima del ransomware è GB Ricambi, azienda che si occupa della produzione e distribuzione di componenti per macchine agricole.

di s-mart.biz

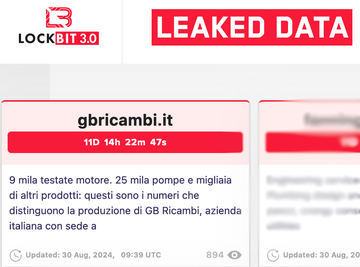

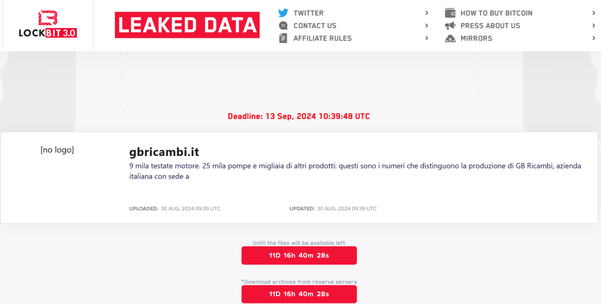

Il gruppo ransomware conferma l’attacco a GB Ricambi: rivendicato sul Data Leak Site

Il gruppo criminale ha dichiarato di essere l’attore dell’attacco informatico ai danni di GB Ricambi, ma ha rilasciato pochissime informazioni riguardanti l’attacco. Non ha specificato quali dati sono stati compromessi e le conseguenze che ha causato la violazione.

Ha però impiegato una tattica già utilizzata in precedenti attacchi, come quelli ai danni di Synlab Italia e dell’Università di Siena: il conto alla rovescia. In questo caso il countdown è di circa 11 giorni, al seguito del quale verranno pubblicati e diffusi i dati rubati.

Lo stato attuale della vicenda

Il 18 giugno scorso, l’azienda GB Ricambi ha pubblicato un comunicato affermando di aver rilevato un accesso sospetto ai propri documenti commerciali, i quali contenevano dati sensibili dei clienti. Si trattava nello specifico di dati anagrafici, quali nome, cognome, comune, provincia e indirizzi di posta elettronica.

L’azienda, nel comunicato, ha specificato che non sono state compromesse le credenziali di accesso al portale e-commerce ed ha esortato i suoi clienti a non fornire mai codici personali o password via email o telefono, perché GB Ricambi non lo richiederebbe mai.

Potrebbe interessarti > Il ransomware Lockbit miete nuove vittime in Italia

GB Ricambi ha poi confermato di aver adottato le misure necessarie per far fronte all’accaduto e di aver informato il Garante per la Protezione dei Dati Personali.

Nel corso della stessa giornata il gruppo criminale RansomHub ha pubblicato 400 GB di dati esfiltrati. Dato che al momento non è possibile confermare che i dati esfiltrati da Lockbit coincidano con quelli di RansomHub, rimane il dubbio che GB Ricambi abbia subito un secondo attacco.

Il ransomware LockBit è in continua evoluzione

LockBit è un ransomware ormai molto noto in Italia, di cui abbiamo già parlato in diverse occasioni. Quando ha cominciato ad operare, nel settembre 2019, era conosciuto con il nome di “virus abcd”, soprannome che si riferisce all’estensione di file utilizzata per criptare i file della vittima. LockBit è un ransomware che blocca l’accesso delle infrastrutture informatiche in cambio di un riscatto, che ha causato moltissime vittime in tutto il mondo e che prende di mira organizzazioni di alto valore, richiedendo riscatti in cambio della non divulgazione dei dati. Si tratta in particolare di un Ransomware-as-a-Service (RaaS).

A metà febbraio 2024 sembrava che le forze dell’ordine, attraverso l‘operazione Cronos 1, fossero riuscite a mettere fine alle operazioni del gruppo criminale. Sfruttando una vulnerabilità nel backend PHP del Data Leak Site di LockBit, riuscirono a compromettere la piattaforma e a svelare gli pseudonimi degli affiliati. LockBitSupp riuscì a ripristinare il DLS dopo poche ore e a rilasciare un comunicato, ma l’operazione Cronos 2 portò a un nuovo sequestro delle infrastrutture IT della gang. Le autorità promisero di rivelare l’identità di LockBitSupp e misero una taglia di 10 milioni di dollari per chiunque fornisse informazioni sul leader del gruppo.

Per approfondire > Lockbit it’s back: ripristinati i server dopo l’irruzione delle forze dell’ordine. L’operazione ransomware è di nuovo attiva

Nei mesi successivi il gruppo criminale ha continuato la sua attività: a maggio con l’attacco all’Università di Siena, di cui abbiamo già parlato. A giugno, invece, ha allarmato i settori finanziari e governativi dichiarando, attraverso un post sul sito di leak del Dark Web, in cui rivendicava un attacco alla Federal Reserve e l’acquisizione di una quantità di informazioni sensibili vastissima: circa 33 terabyte. L’annuncio aveva attirato l’attenzione dei media e esperti di sicurezza, ma si è trattato di un bluff: i link non si riferivano a dati compromessi della Federal Reserve, ma della compagnia GetEvolved.

L’episodio testimonia che il panorama delle minacce è in continua evoluzione e che i criminali informatici stanno escogitando tattiche sempre più sofisticate per attaccare.

Proteggersi dai ransomware (tra cui Lockbit): step basilari

Premettendo che la sicurezza informatica al 100% non esiste e che gli strumenti, le soluzioni e la postura difensiva variano da azienda ad azienda, da rete a rete, i punti sottostanti sono il minimo indispensabile per raggiungere un livello accettabile di sicurezza informatica.

- Predisponi un piano di backup:

è fondamentale dotarsi di soluzioni di backup e di organizzarsi per eseguire backup di tutti i dati a cadenza regolare. I backup stessi andranno testati regolarmente, per verificare che i dati siano integri. Disporre di backup integri e il più recenti possibile consente di minimizzare la perdita dei dati e accelerare i processi di rispristino. E’ fondamentale isolare dalla rete i backup critici per evitare che, in caso di attacco ransomware, finiscano criptati anche i backup. A tale scopo, ti consigliamo di valutare la nostra soluzione Strongbox Cloud PRO, appositamente pensata per le PMI. - Mantieni sempre aggiornato il sistema operativo, i software e gli applicativi in uso:

le vulnerabilità sono le porte di accesso che consentono agli attaccanti di accedere alle reti. Verifica che questi software siano sempre aggiornati all’ultima versione disponibile ed installa le patch consigliate dal vendor. La suite di soluzioni di sicurezza aziendali Seqrite ha funzionalità specifiche a tale scopo: dalla gestione centralizzata delle patch alla scansione delle vulnerabilità. - Scegli una solida soluzione antivirus e mantienila sempre aggiornata:

sempre più soluzioni antivirus si sono dotate di strumenti specifici per il contrasto agli attacchi ransomware. Scopri di più sulla funzionalità antiransomware di Quick Heal / Seqrite, tecnologia brevettata negli Stati Uniti. - Adotta l’approccio zero trust:

applica il principio del “privilegio minimo” per tutti gli utenti: imposta cioè, utente per utente, solo le permissioni che gli sono effettivamente necessarie per svolgere le proprie mansioni. Fai si che ogni utente possa accedere soltanto alle informazioni che gli sono indispensabili.

Per approfondire > Approccio di cybersecurity Zero Trust: perchè, come e quanto è importante per le aziende con forza lavoro remota - Evita di scaricare file o cliccare su link contenuti nelle email:

spesso l’accesso alle reti da parte degli attaccanti non avviene tramite sofisticate tecniche di attacco, ma anzi l’attaccante fa breccia nel punto più debole della catena della cyber sicurezza: l’utente. E’ fondamentale non fare click su link né scaricare allegati contenuti in email inaspettate, sospette, improvvise. Infine non abilitare mai le macro contenute nei documenti circolanti via email, a meno che non ci sia l’assoluta certezza della legittimità della comunicazione.

Per Approfondire > Attacchi basati sulle macro di Office: come funzionano? Breve vademecum - Forma i dipendenti, i collaboratori e chiunque acceda alla rete:

come detto, l’anello debole della catena di cyber sicurezza e sicurezza dei dati è l’utente. Forma dipendenti e collaboratori, rendili partecipi dei protocolli di sicurezza e consapevoli e sensibili rispetto ai rischi, almeno quelli più diffusi. Stabilisci un protocollo di reazione in caso di incidente informatico, così che tutti sappiano cosa fare in caso dovesse verificarsi un attacco ransomware. - Non esporre mai direttamente in internet le connessioni Remote Desktop Protocol: se proprio hai necessità di usare l’RDP, fallo sempre tramite una VPN.

- Implementa un modello di sicurezza stratificato (multi livello)

nella scelta di un approccio stratificato alla sicurezza, consigliamo di valutare attentamente:

> sicurezza delle reti e dei server;

> gestione degli endpoint;

> gestione dei dispositivi mobile.

Per approfondire > Implementa un modello di sicurezza stratificato con Seqrite! - Implementa sistemi di protezione preventiva:

come l’Intrusion Prevention Sistem (IPS) e il Web Application Firewall. Saranno utili protezioni perimetrali, se posti a difesa dei servizi esposti su Internet. - Adotta un SOC – Security Operation Center:

un SOC è un vero e proprio centro operativo dedicato alla sicurezza informatica il cui scopo, nel complesso, è monitorare costantemente la rete aziendale in cerca di attività anomale o sospette.

Per approfondire > SOC – Security Operation Center: che cosa, perché, come