Nuova operazione ransomware: arriva Akira. Organizzato nel modello del RaaS, Akira ha iniziato a colpire aziende a livello globale.

Il debutto di Akira ransomware

Akira è una nuova operazione ransomware per Windows che sta, lentamente, costruendo la propria lista di vittime mano a mano che attacca e dilaga nelle reti di aziende in giro per il mondo. Lanciato nel Marzo 2023, Akira rivendica di aver già attaccato con successo 16 aziende a livello mondiale. Chiedendo riscatto milionari per riportare in chiaro i file criptati e non pubblicare quelli rubati.

Pare comunque che questa nuova operazione ransomware non abbia nulla a che fare con un’altra, omonima, ma lanciata nel 2017.

L’encryptor di Akira

I ricercatori di MalwareHunterTeam hanno scoperto e analizzato un sample del ransomware Akira. Una volta eseguito Akira, come prima operazione, cancella le Windows Shadow Volume Copies su dispositivo usando il comando PowerShell

powershell.exe -Command "Get-WmiObject Win32_Shadowcopy | Remove-WmiObject"Akira utilizza anche l’API Windows Restart Manager per chiudere processi o termina servizi Windows che potrebbero tenere occupati i file, impedendone la criptazione.

Poi inizia la routine di criptazione. Può criptare centinaia di diverse estensioni dei file, ma evita di criptare dati del file system come

- exe;

- lnk;

- dll;

- msi;

- sys.

Non cripta neppure i file presenti nel Cestino, nelle cartelle Windows, nella cartella di boot, in ProgramData, in System Volume Information ecc…

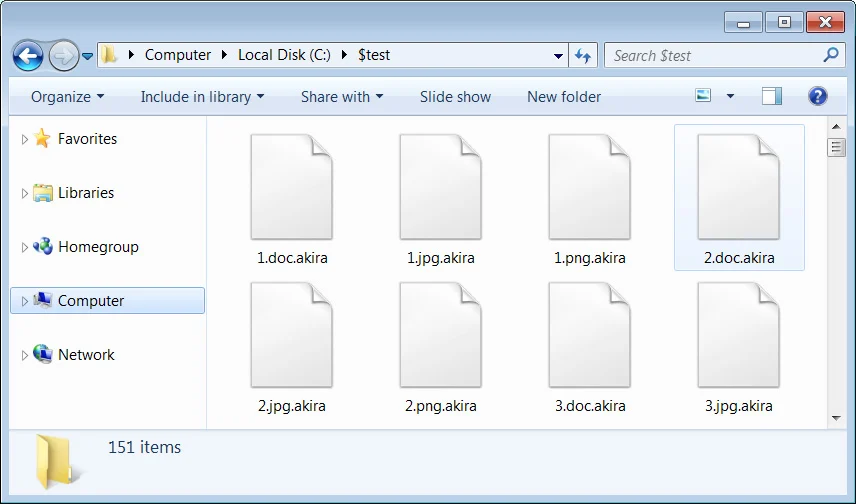

Ad ogni file criptato, il ransomware aggiunge, dopo l’estensione originale del file, l’estensione di criptazione .akira.

La nota di riscatto di Akira ransomware

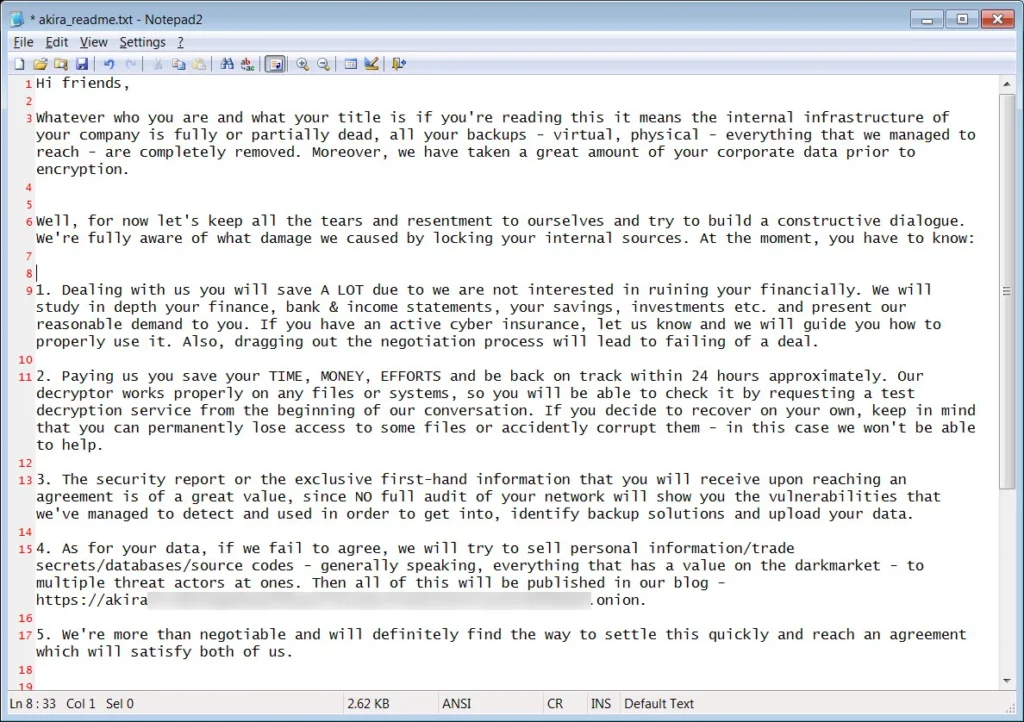

Il ransomware “lascia” una nota di riscatto in ogni cartella contenente file criptati. La nota ha il formato di un file di testo rinominato “akira_readme.txt” e include informazioni su cosa sia successo ai file delle vittime e due collegamenti. Il primo link rimanda al leak site del sito, dove vengono rivendicati gli attacchi e pubblicati i file rubati se le aziende sono poco collaborative. Il secondo invece rimanda a un sito dove le vittime possono contattare e negoziare con gli attaccanti.

Il messaggio è molto esplicito e chiaro:

“per quanto riguarda i tuoi dati, se non troviamo un accordo, inizieremo a vendere nel dark web informazioni personali, segrei aziendali, database, codice sorgente e, in generale, tutto ciò che ha un valore. […]. Quindi pubblicheremo tutto ne nostro blog”.

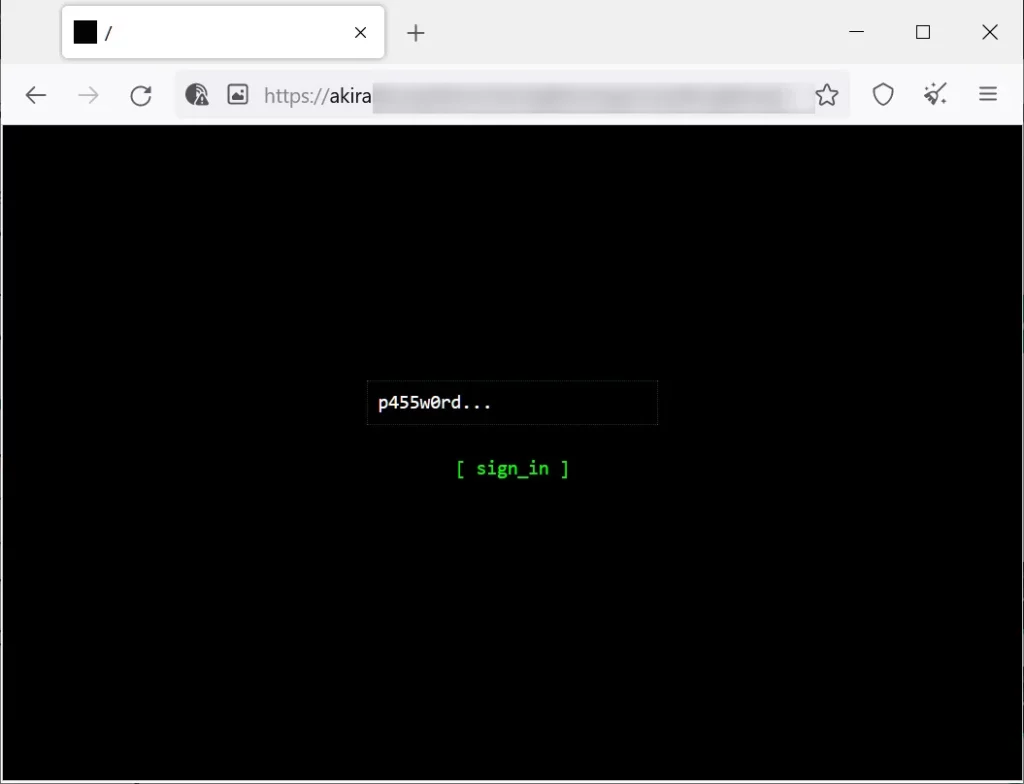

Gli attaccanti forniscono quindi una password unica, necessaria alle vittime per accedere al canale di negoziazione riservato con gli attaccanti. Si, perchè a differenza della quasi totalità dei ransomware, Akira fornisce alle vittime una chat per negozionare direttamente.

Per quanto sappiamo per adesso, l’ammontare dei riscatti oscilla, a seconda delle vittime, tra i 200.000 e il milione di dollari.

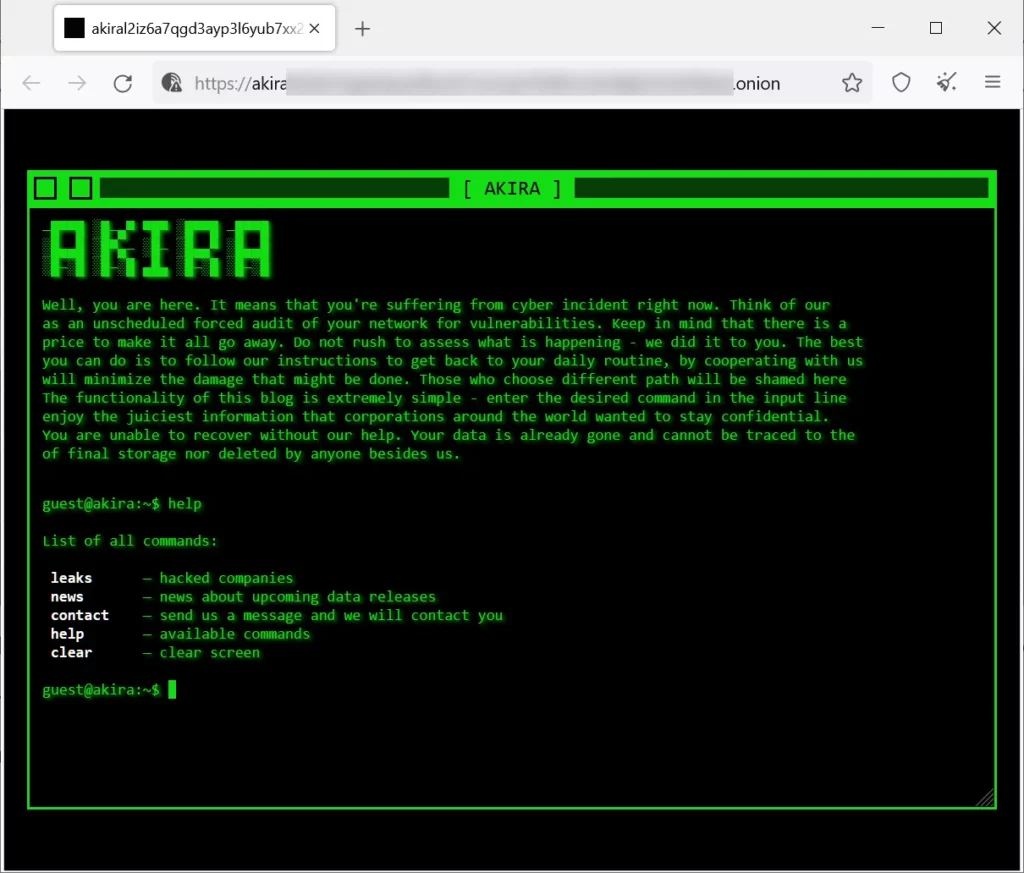

Il data leak site di Akira

Come ormai tutte le principali operazioni ransomware, anche Akira esfiltra i dati dalla rete bersaglio prima di procedere a criptarli. Ha funzionalità per lo spostamento laterale, quindi agli attaccanti basta mettere le mani sulle credenziali di amministrazione dei Windows domain per distribuire il ransomware lungo tutta la rete. Una volta avuto accesso a tutta la rete inizia il furto dei dati. Una copia dei dati, in chiaro, finisce nelle mani degli attaccanti, mentre i dati che restano nella rete della vittima finiscono criptati.

Il data leak site è lo strumento di pressione con cui gli attaccanti fanno sapere all’esterno dell’attacco e rendono disponibili alcuni dei dati rubati (o anche tutti, dipende dai casi).

Proteggersi dai ransomware: step basilari

Premettendo che la sicurezza informatica al 100% non esiste e che gli strumenti, le soluzioni e la postura difensiva variano da azienda ad azienda, da rete a rete, i punti sottostanti sono il minimo indispensabile per raggiungere un livello accettabile di sicurezza informatica.

- Predisponi un piano di backup:

è fondamentale dotarsi di soluzioni di backup e di organizzarsi per eseguire backup di tutti i dati a cadenza regolare. I backup stessi andranno testati regolarmente, per verificare che i dati siano integri. Disporre di backup integri e il più recenti possibile consente di minimizzare la perdita dei dati e accelerare i processi di rispristino. E’ fondamentale isolare dalla rete i backup critici per evitare che, in caso di attacco ransomware, finiscano criptati anche i backup. A tale scopo, ti consigliamo di valutare la nostra soluzione Strongbox Cloud PRO, appositamente pensata per le PMI. - Mantieni sempre aggiornato il sistema operativo, i software e gli applicativi in uso:

le vulnerabilità sono le porte di accesso che consentono agli attaccanti di accedere alle reti. Verifica che questi software siano sempre aggiornati all’ultima versione disponibile ed installa le patch consigliate dal vendor. La suite di soluzioni di sicurezza aziendali Seqrite ha funzionalità specifiche a tale scopo: dalla gestione centralizzata delle patch alla scansione delle vulnerabilità. - Scegli una solida soluzione antivirus e mantienila sempre aggiornata:

sempre più soluzioni antivirus si sono dotate di strumenti specifici per il contrasto agli attacchi ransomware. Scopri di più sulla funzionalità antiransomware di Quick Heal / Seqrite, tecnologia brevettata negli Stati Uniti. - Adotta l’approccio zero trust:

applica il principio del “privilegio minimo” per tutti gli utenti: imposta cioè, utente per utente, solo le permissioni che gli sono effettivamente necessarie per svolgere le proprie mansioni. Fai si che ogni utente possa accedere soltanto alle informazioni che gli sono indispensabili.

Per approfondire > Approccio di cybersecurity Zero Trust: perchè, come e quanto è importante per le aziende con forza lavoro remota - Evita di scaricare file o cliccare su link contenuti nelle email:

spesso l’accesso alle reti da parte degli attaccanti non avviene tramite sofisticate tecniche di attacco, ma anzi l’attaccante fa breccia nel punto più debole della catena della cyber sicurezza: l’utente. E’ fondamentale non fare click su link né scaricare allegati contenuti in email inaspettate, sospette, improvvise. Infine non abilitare mai le macro contenute nei documenti circolanti via email, a meno che non ci sia l’assoluta certezza della legittimità della comunicazione.

Per Approfondire > Attacchi basati sulle macro di Office: come funzionano? Breve vademecum - Forma i dipendenti, i collaboratori e chiunque acceda alla rete:

come detto, l’anello debole della catena di cyber sicurezza e sicurezza dei dati è l’utente. Forma dipendenti e collaboratori, rendili partecipi dei protocolli di sicurezza e consapevoli e sensibili rispetto ai rischi, almeno quelli più diffusi. Stabilisci un protocollo di reazione in caso di incidente informatico, così che tutti sappiano cosa fare in caso dovesse verificarsi un attacco ransomware. - Non esporre mai direttamente in internet le connessioni Remote Desktop Protocol. Se proprio hai necessità di usare l’RDP, fallo sempre tramite una VPN.

- Implementa un modello di sicurezza stratificato (multi livello)

nella scelta di un approccio stratificato alla sicurezza, consigliamo di valutare attentamente:

> sicurezza delle reti e dei server;

> gestione degli endpoint;

> gestione dei dispositivi mobile.

Per approfondire > Implementa un modello di sicurezza stratificato con Seqrite! - Implementa sistemi di protezione preventiva:

come l’Intrusion Prevention Sistem (IPS) e il Web Application Firewall. Saranno utili protezioni perimetrali, se posti a difesa dei servizi esposti su Internet. - Adotta un SOC – Security Operation Center. Un SOC è un vero e proprio centro operativo dedicato alla sicurezza informatica il cui scopo, nel complesso, è monitorare costantemente la rete aziendale in cerca di attività anomale o sospette.

Per approfondire > SOC – Security Operation Center: che cosa, perché, come

Hai bisogno di supporto per recuperare i tuoi dati criptati?